El sector industrial (manufactura) se enfrenta a uno de los entornos de amenaza más agresivos de su historia, al crecer los ataques de ransomware a nivel mundial, situándose como el objetivo número uno del cibercrimen organizado.

Según el informe ‘Manufacturing Threat Landscape 2025’ de Check Point Software Technologies Ltd. los ataques de ransomware contra fabricantes (manufactura) aumentaron un 56% en el último año, escalando de 937 casos en 2024 a mil 466 en 2025.

¿A qué se debe?

Los atacantes utilizan la paralización de las líneas de producción, que puede costar millones de euros por cada hora de inactividad, como una palanca de extorsión masiva para forzar el pago de rescates.

La rápida digitalización de la industria manufacturera y la inmadurez de la seguridad convierten a estas regiones en los objetivos más vulnerables.

En cuanto al impacto regional, Latinoamérica y la región Asia-Pacífico registraron los mayores volúmenes de ataques; Taiwán promedió 5100 ataques semanales.

Europa registró el crecimiento interanual más rápido con seis de los 10 países con mayor número de ataques.

En Estados Unidos, fue el sector más atacado por cuarto año consecutivo, con un coste medio de 500 mil dólares por incidente, sin contar pérdidas a largo plazo.

Por su parte, India se consolidó como el epicentro del ransomware en Asia-Pacífico, con el 65% de las empresas afectadas pagando rescates y una media de mil 35 millones de dólares.

En conjunto, el ransomware sigue dominando, pero los ataques son cada vez más diversos, sofisticados y con un impacto económico creciente a nivel global.

El modelo Ransomware-as-a-Service

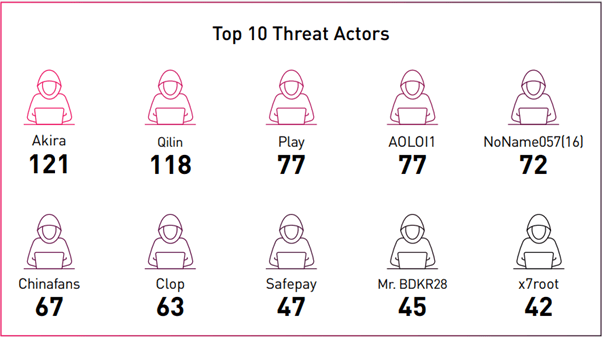

El ecosistema delictivo está dominado por grupos que operan bajo el modelo de Ransomware-as-a-Service (RaaS):

• Akira y la rentabilidad del crimen: activo desde 2023, este grupo se ha consolidado como el más exitoso financieramente al alcanzar beneficios estimados de 244 millones de dólares al cierre de 2025 mediante ataques altamente selectivos.

• Qilin y el robo de propiedad intelectual: operando principalmente desde Rusia, se especializa en la exfiltración masiva de datos críticos, comprometiendo no solo a la empresa principal sino a toda su red de proveedores y clientes.

Su táctica no es solo cifrar, sino la exfiltración masiva para chantajear a toda la cadena de suministro, un detalle que añade mucha gravedad al texto.

• Play y el sabotaje de defensas: conocido por su agresividad en Estados Unidos.

Este actor se distingue por su capacidad para desactivar controles de seguridad y herramientas de monitorización antes de ejecutar el cifrado de los sistemas.

¿Por dónde entraron?

El ransomware siguió siendo el principal vector de ataque en 2025, con 890 incidentes en el sector manufacturero, aunque los atacantes utilizaron múltiples formas de acceso.

Las vulnerabilidades explotadas representaron el 32% de los ataques, especialmente en sistemas OT antiguos y aplicaciones expuestas a internet.

Mientras que el phishing y los correos maliciosos supusieron el 23% y se volvieron más sofisticados gracias al uso de inteligencia artificial.

Las credenciales comprometidas aumentaron su valor, llegando a venderse entre 4 mil y 70 mil dólares en la dark web.

Además, los ataques a la cadena de suministro y el abuso de accesos remotos permitieron a los ciberdelincuentes moverse entre entornos IT y OT con escasa detección.

Más allá del cifrado, también se observó un aumento del robo de datos, la extorsión sin cifrado y la interrupción de sistemas, lo que refleja una evolución hacia ataques más complejos y multifacéticos.

¿Cómo blindar al sector industrial?

De cara a 2026, el informe subraya que la respuesta tradicional ya no es suficiente ante ataques de ransomware en manufactura que ahora incluyen la destrucción de copias de seguridad y la extorsión directa de datos.

Es urgente que las empresas adopten arquitecturas Zero Trust en sus entornos IT y OT, de manera que se garantice una segmentación de red estricta y una validación de identidad constante.

Asimismo, la gestión de parches debe transformarse bajo el marco CTEM, reduciendo los tiempos de implementación a horas en lugar de días, especialmente en activos críticos como pasarelas OT y aplicaciones expuestas a Internet.

Argentina

Argentina

Chile

Chile

Colombia

Colombia

LATAM

LATAM

Reseller MX

Reseller MX